Microsoft SCT pour Security & Compliance Toolkit est un outil qui permet d'analyser, d'exporter ou d'importer des paramètres de configuration notamment concernant la sécurité.

SCT remplace depuis quelques années, Security Compliance Manager. L'outil permet d'analyser les paramètres de configuration par rapport à des modèles fournis par Microsoft. Les modèles reprennent différents types de référence comme les versions de systèmes et les rôles. Par exemple, vous trouverez une version pour Windows Server 2016 et vous trouverez des paramètres pour les contrôleurs de domaine ou les serveurs membres.

Peut-être que cela va rappeler des souvenirs par rapport à Windows 2003 ?

Si vous vous rappelez le dossier « c:\windows\security\templates » , qui existe toujours, mais généralement vide, contenait différents modèles sous Windows 2003 Server , comme par exemple, « Secure DC » et « HiSecDC n(High secure DC) ». On retrouvait déjà la même idée de recommandation des paramètres et de sécurité.

Le problème de la partie sécurité est qu'elle doit s'adapter à vos applications et à votre environnement. Il n'est pas recommandable d'appliquer un modèle, sans avoir effectué quelques recherches sur son contenu.

Nous verrons un peu plus loin un exemple pour analyser et comparer les paramètres de votre serveur par rapport au modèle.

L'outil permettant de réaliser ce type d'analyse et « PolicyAnalyzer ».

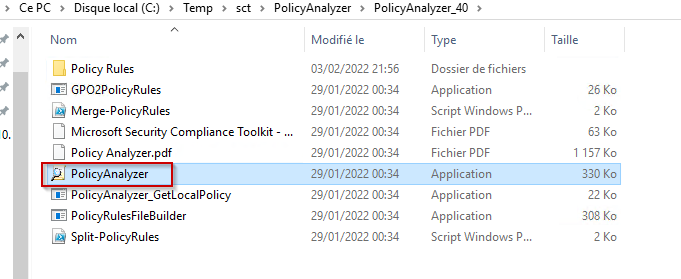

L'outil SCT contient également un outil en ligne de commande « LGPO » qui permet d'importer ou d'exporter des stratégies et un analyseur de stratégie « PolicyAnalyzer ». L'outil même si à première vue sa prise en main pourrait vous freiner et relativement simple et très instructif.

Vous pouvez télécharger le Security&Complience Toolkit ici.

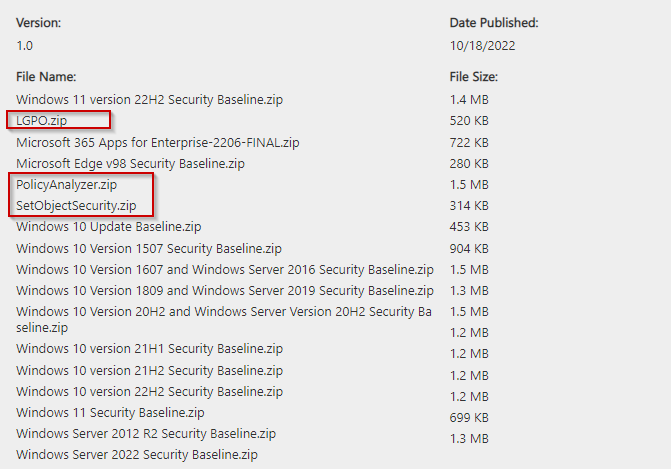

L'outil contient pas mal de fichier zip. Une partie de ces fichiers contient les références pour différentes versions de système d'exploitation ou application comme Edge ou Office 365.

Dans cet article, nous allons reprendre le contenu des fichiers pour Windows Server 2022 ainsi que l'outil « PolicyAnalyzer ».

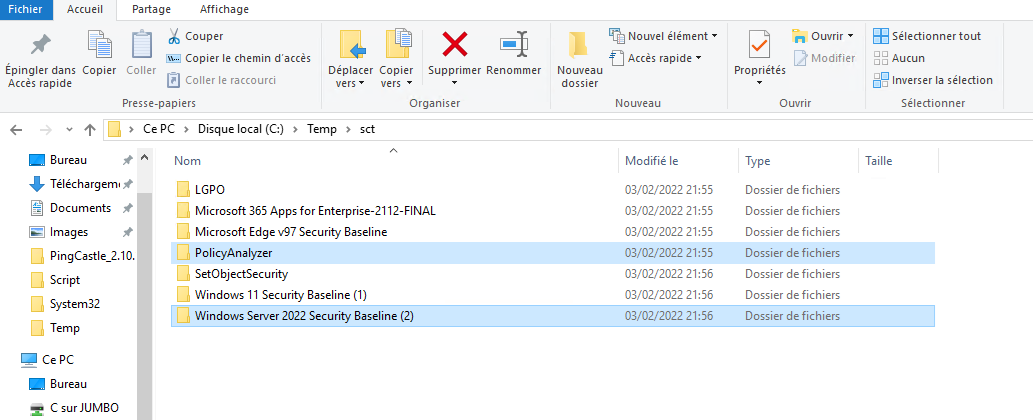

Après avoir télécharger les outils et les lignes de base, il faudra dézipper le contenu.

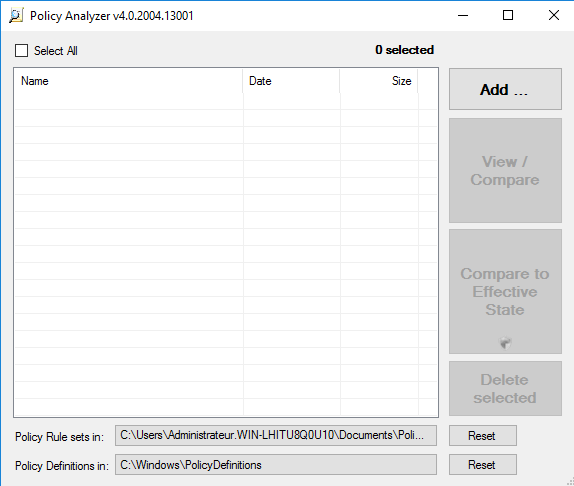

Nous allons exécuter l'outil « PolicyAnalyzer ».

Sur l'outil, nous allons commencer par importer des modèles afin de créer notre base pour notre contrôleur de domaine. Cliquer sur « Add ».

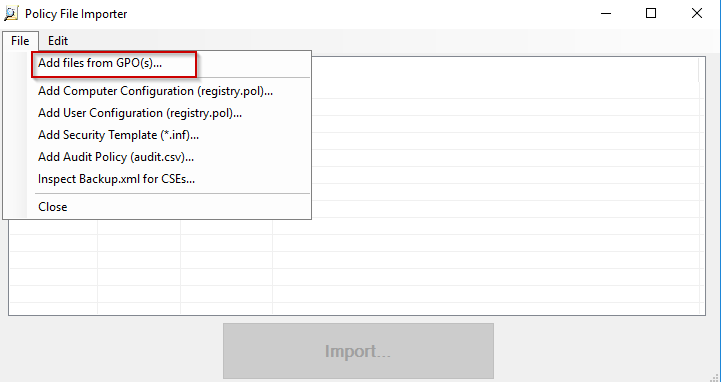

Dans le menu, cliquez sur « file » puis « add files from GPO ».

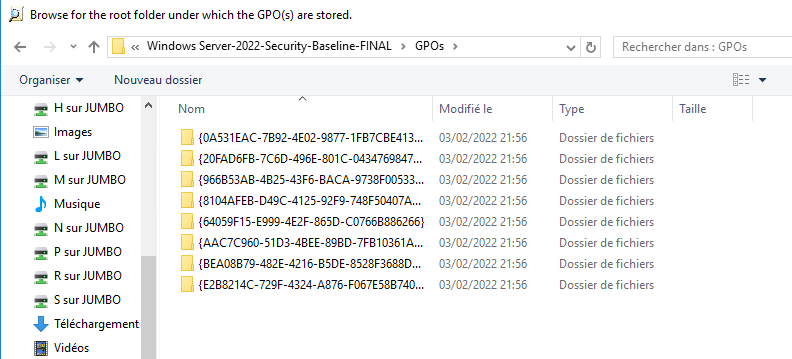

Recherchez le dossier « GPO » dans le dossier puis votre version de Windows server, puis valider.

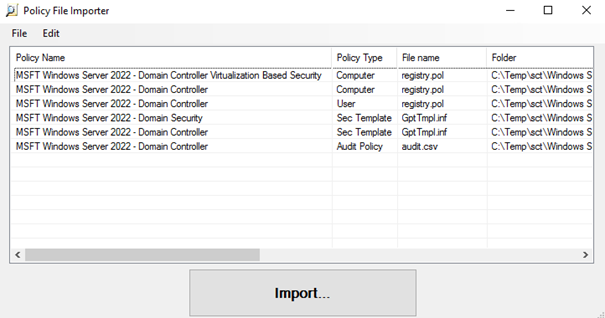

La liste des modèles est affichée à l'écran. Le nom de stratégie vous donnera une indication sur le système et le rôle du serveur. Le type de stratégie vous indiquera s'il s'agit de paramètre pour l'ordinateur, pour l'utilisateur, paramètres de sécurité, d'audits …

Sélectionnez les lignes que vous ne souhaitez pas conserver, puis appuyer sur la touche « suppr ».

Confirmez la suppression de ces paramètres par « OK ».

Si la liste des stratégies correspond à votre contrôle, cliquer sur OK.

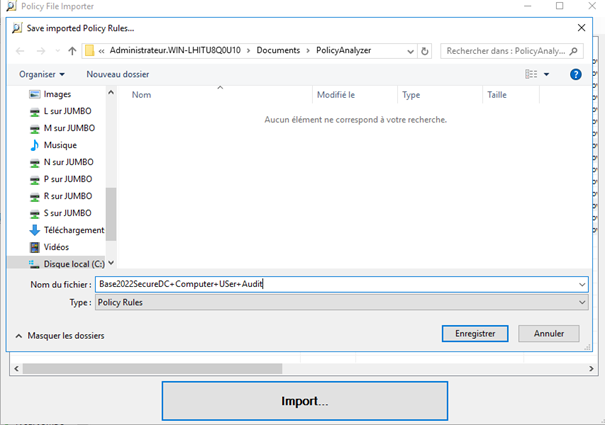

Enregistrez vos paramètres de références, le dossier par défaut est « policyanalyzer » dans « documents ».

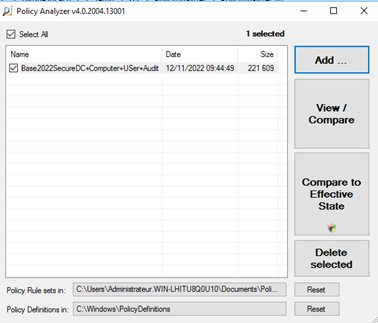

Vous pouvez maintenant sélectionner votre référence puis cliquez sur « compare to effective state »

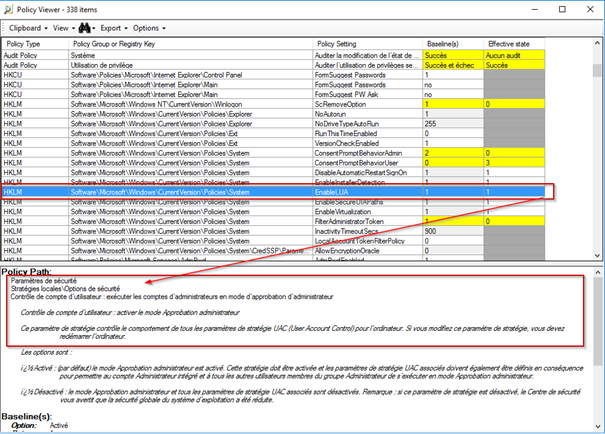

Le résultat montre les différentes valeurs du registre. A droite, vous verrez la valeur de référence et la valeur effective.

La ligne change de couleur, si les deux valeurs ne sont pas identiques.

En sélectionnant une ligne, vous retrouverez en bas les explications du paramètre et des valeurs possibles.

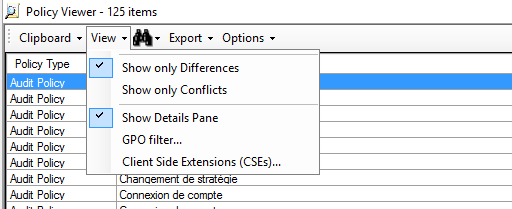

Il est possible de ne faire afficher que les différences (affiche toutes les différences y compris les valeurs manquantes) ou juste les conflits entre les valeurs.

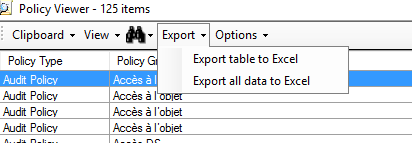

Il est possible d'exporter les données sous Excel le tableau sur Excel.