Nous avons vu comment mettre en place des certificats pour les connexions LDAP sécurisées SSL ou StartTLS dans le magasin de certificat du compte de l'ordinateur du contrôleur de domaine.

La solution est généralement suffisante, mais il peut arriver que vos contrôleurs de domaine disposent de plusieurs certificats qui répondent au besoin des connexions LDAP sécurisées pour des usages différents.

Cela pourrait créer des conflits sur le certificat présenté par le contrôleur de domaine lors d'une connexion LDAP sécurisé, qui pourrait être différent de ce que vous aviez prévu.

Il peut être utile dans ce cas d'affecter le certificat directement au service qui exécute les services de domaines Active Directory.

Pour cela, il faudra :

- Exporter le certificat avec la clé privée dans un fichier .pfx.

- Importer le certificat dans le magasin du service de domaine Active Directory avec la clé privée.

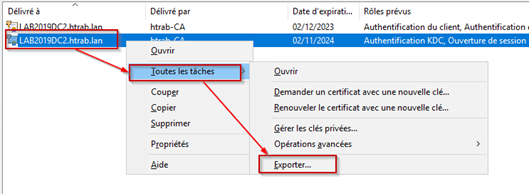

Pour exporter le certificat que vous souhaitez utiliser pour les connexions LDAP sécurisées depuis le magasin du compte d'ordinateur du contrôleur de domaine, ouvrez la console « certlm.msc ».

Sur la page de bienvenue de l'assistant d'exportation du certificat, cliquez sur « suivant ».

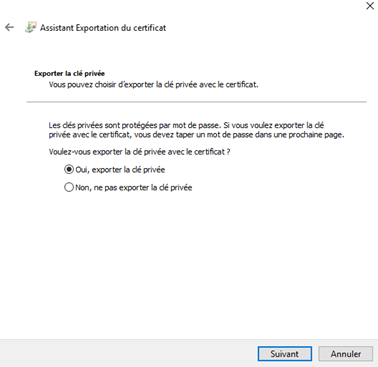

Sur la page « exporter la clé privée », sélectionnez « oui », puis « suivant ».

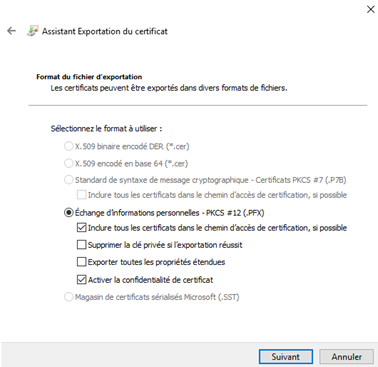

Sur la page « format du fichier d'exportation », conservez les paramètres par défaut, puis cliquez sur « suivant ».

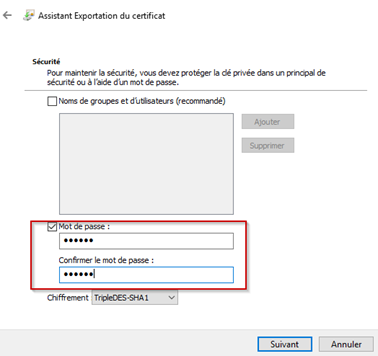

Sur la page « sécurité », indiquez et confirmez le mot de passe puis cliquez sur « suivant ».

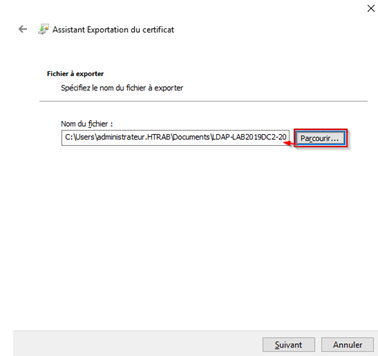

Sur la page « fichier à exporter », cliquez sur parcourir et indiquez le nom du fichier ainsi que son emplacement.

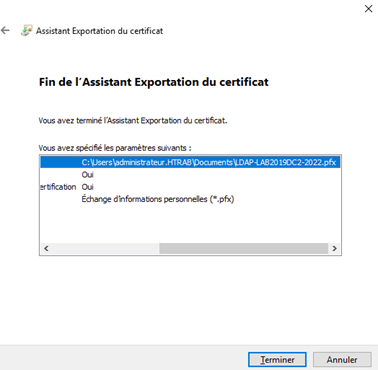

Sur la page « fin de l'assistant d'exportation », cliquez sur terminer.

Pour importer le certificat dans le magasin du service de domaine Active Directory :

Ouvrez la console « mmc.exe ».

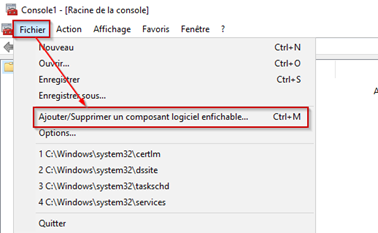

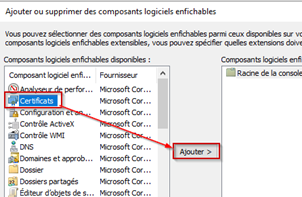

Cliquez sur « fichier », puis « ajouter/supprimer un composant logiciel enfichable ».

Sélectionnez « certificats », puis « ajouter ».

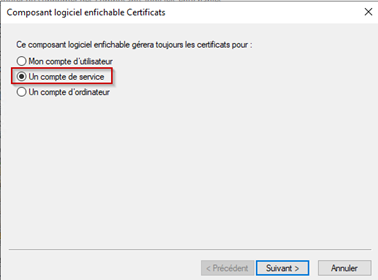

Sélectionnez l'option « un compte de service ».

.

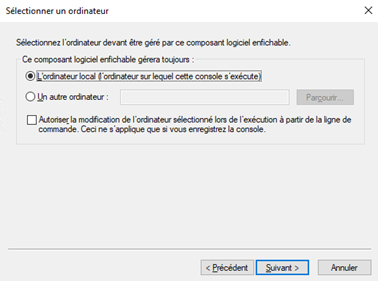

Sélectionnez « l'ordinateur local ».

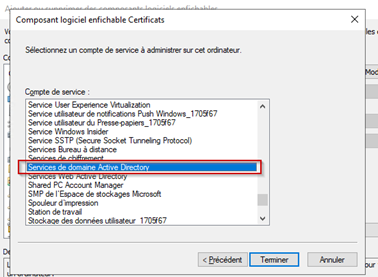

Sélectionnez dans la liste « Services de domaine Active Directory ».

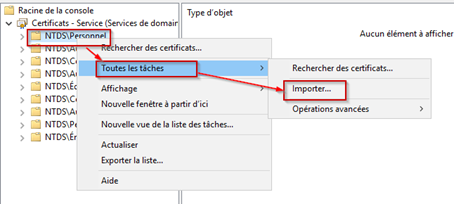

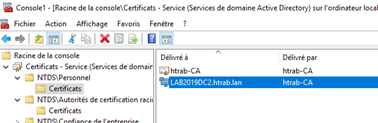

Le magasin du compte de service « NTDS » devrait être affiché.

Il suffit maintenant d'importer le certificat avec la clé privée.

Faites un clic droit, puis « toutes les tâches », puis « importer »

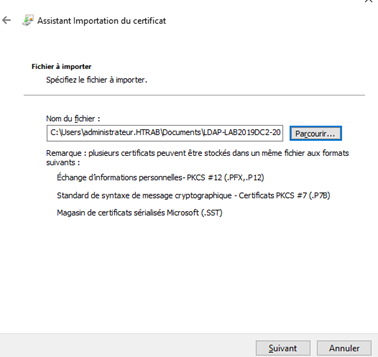

Sur la page de bienvenue de l'assistant, cliquez sur « suivant ».

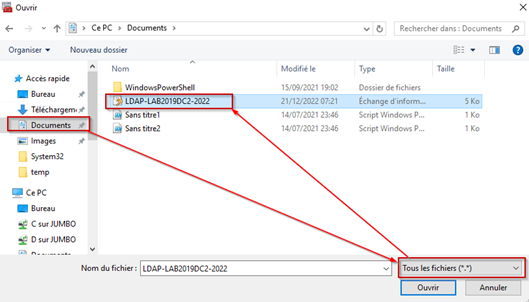

Sur la page « spécifiez le fichier à importer », cliquez sur parcourir.

Dans le navigateur, recherchez le dossier contenant le certificat, puis sélectionner ce dernier.

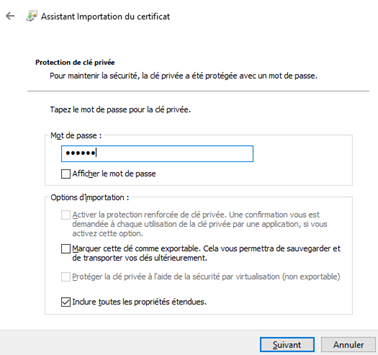

Sur la page « protection de clé privée », indiquez le mot de passe utilisé lors de l'exportation.

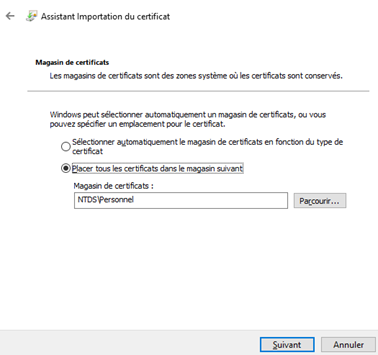

Sur la page « magasin de certificats », indiquez « NTDS\personnel » puis cliquez sur « suivant »

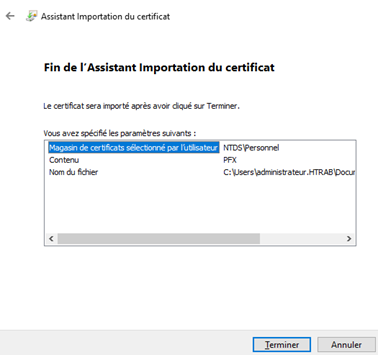

Sur la page « fin de l'assistant importation … » , cliquez sur terminer.

Sur la page de confirmation, cliquez sur « OK ».

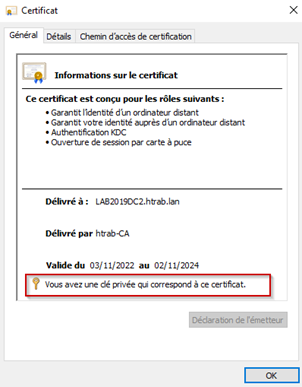

LE certificat doit apparaître dans le magasin.

L'indication « vous avez une clé privée qui correspond à ce certificat », devrait être présente sur le certificat.

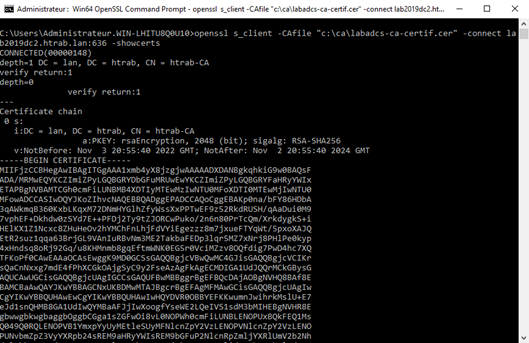

Comme déjà vu dans un précédent article, vous pouvez tester le certificat présenté par le contrôleur de domaine, en utilisant OpenSSL.