Quelques semaines après un article sur la désactivation de NTLM dans Active Directory, Mathieu Palko a publié un article intéressant sur l'évolution de l'authentification dans Windows.

Dans le premier article, on prend conscience des vulnérabilités de NTLM dû à la faiblesse des protocoles de chiffrements, mais également de la difficulté de s'en séparer notamment lorsque Kerberos n'est pas utilisable.

Désactiver NTLm peut sembler être une tâche lourde à gérer et passe par une phase d'audit afin de détecter son usage.

Parmi les problématiques exposés, on retrouve la gestion de comptes locaux sur les postes de travail. Une autre problématique est liée à la mobilité lorsque le poste client intégré au domaine ne peut joindre un contrôleur de domaine afin d'obtenir un ticket Kerberos.

Dans les nouveautés de Windows 11, Microsoft va proposer la mise en œuvre de IAKerb. IAKerb est une extension du protocole Kerberos permettant d'étendre la capacité d'un client à s'authentifier lorsqu'il ne peut pas contacter directement un contrôleur de domaine.

L'autre nouveauté est la mise en place d'un service KDC sur le poste client afin d'ajouter la possibilité d'utiliser Kerberos pour les comptes locaux. Le KDC (Key Distribution Center) est un service des contrôleurs de domaine, en charge de l'authentification et la fourniture des tickets.

L'intégration d'un KDC sur le client Windows 11, permettra d'utiliser des protocoles d'authentification utilisant des chiffrement plus robuste.

L'article parle de la désactivation future de NTLM dans Windows 11. La transition sera longue et les difficultés de cohabitions avec des anciens systèmes vont être accentué.

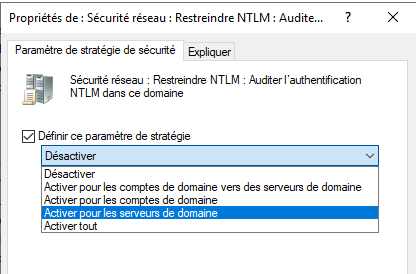

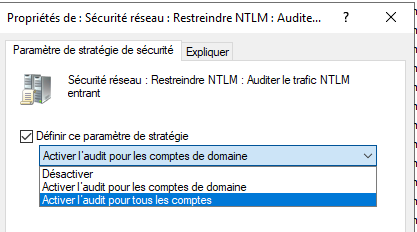

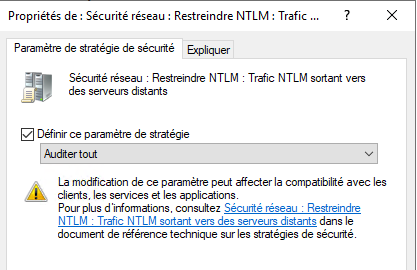

La première étape est d'activer les audit NTLM. Il est possible de le faire par stratégie de groupe. Les paramètres suivant sont à utiliser :

« Configuration ordinateur \Stratégies \ Paramètres Windows \Paramètres de sécurité \Stratégies locales \ Options de sécurité »

- Sécurité réseau : Restreindre NTLM : Auditer l'authentification NTLM dans ce domaine

- Sécurité réseau : Restreindre NTLM : Auditer le trafic NTLM entrant

-

Sécurité réseau : Restreindre NTLM : Trafic NTLM sortant vers des serveurs distants

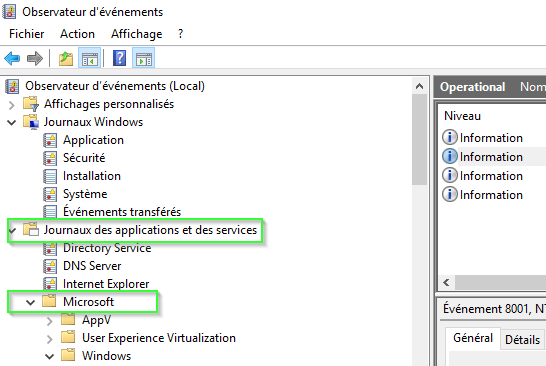

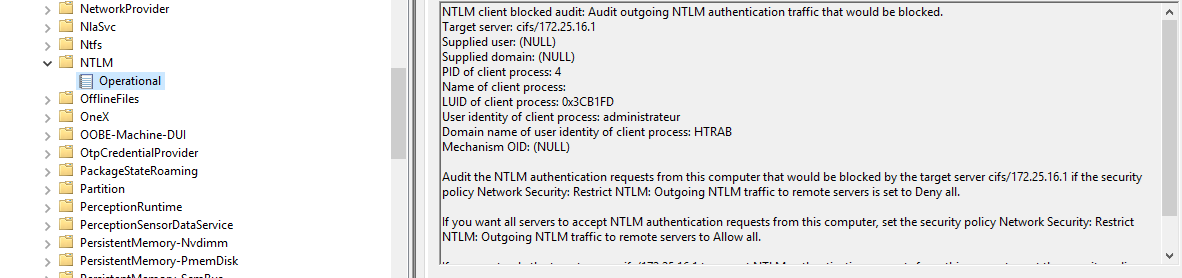

Après avoir activé les audits, vous trouverez les informations dans le journal d'événement sous « Journaux des applications et des services \ Microsoft \NTLM \operationnal »:

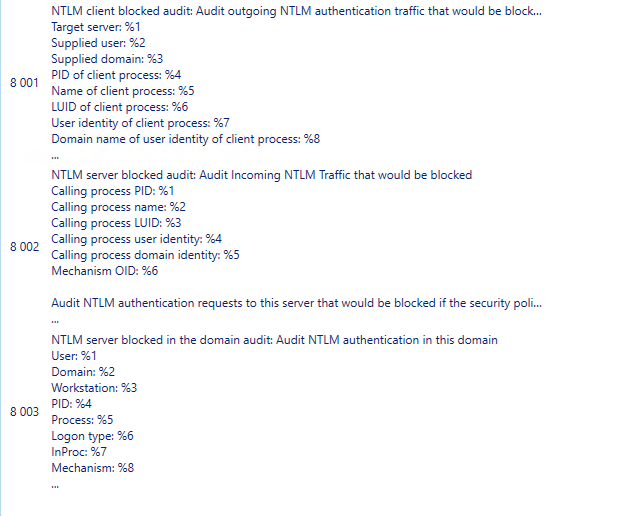

Les événements 8001,8002 et 8003 correspondent aux audits que nous venons d'activer.

Vous trouverez des éléments supplémentaires dans cet article :